9 Agents brevetes + SIAP-CTRL — 3 Lignes Defensives

Architecture v2.5 : 9 agents brevetes specialises (Ligne 1 : 4 agents de filtrage, Ligne 2 : 4 agents de gouvernance) plus SIAP-CTRL et l'agent Resilience (Ligne 3 : orchestration et recovery).

Filtrage d'entree

4 agents interceptent et analysent chaque prompt avant qu'il n'atteigne le LLM.

Firewall Py+Go

Analyse ML du prompt brut, detection d'injections, identification de patterns malveillants.

Prompt Guard

Analyse semantique fine, detection d'injection indirecte et jailbreak, classifieur TF-IDF.

Gateway

Routage intelligent, rate limiting, DNS Inspector (60+ domaines IA), TLS Inspector.

Protection

Sanitization des entrees, anonymisation PII, garde-fous contextuels.

Gouvernance et securite interne

4 agents assurent l'audit, la conformite et l'observabilite en continu.

Gouvernance

Audit chain SHA-256, couverture technique RGPD, NIS2, DORA et EU AI Act.

Securite LLM

Red team automatise, scans de securite continus, authentification OAuth2/OIDC.

Supply Chain

Surveillance CVE, SBOM, integrite des donnees d'entrainement, pipeline ML.

Visibilite

Observabilite complete, metriques temps reel, plugins IDE (VS Code, JetBrains).

Orchestration & resilience

2 agents : un orchestrateur de la chaine d'audit et un agent de resilience runtime.

SIAP Controller

Orchestrateur central : audit chain SHA-256 immutable, heartbeat 30 s, propagation Guard Matrix S0-S4 a tous les agents.

Resilience

Circuit breaker, vector_integrity_check, check_hallucination embeddings, recovery automatique.

Extensions navigateur + Dashboard CISO

2 extensions (Chrome Manifest V3 + Firefox) et 1 Dashboard CISO temps reel.

Extensions Navigateur

Interception fetch/XHR AVANT envoi TLS. Detection PII, code, finance, domaines chinois bloques. Decisions : ALLOW / WARN / BLOCK.

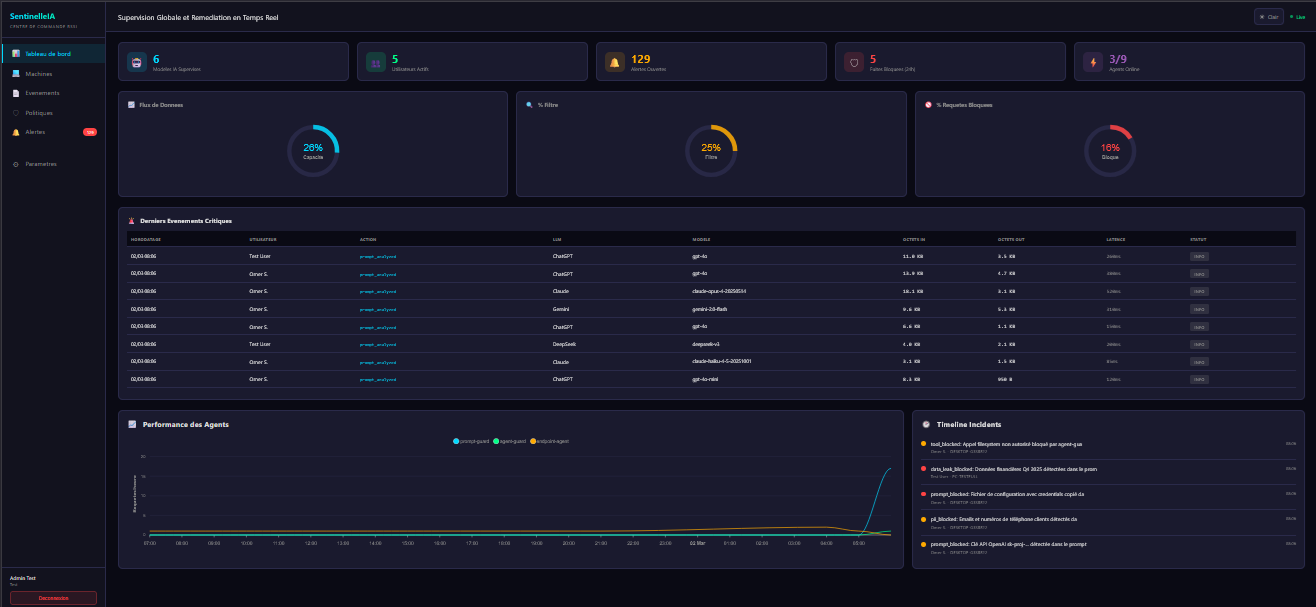

Dashboard CISO

Python/FastAPI + WebSocket temps reel. Supervision globale, parc machines, evenements, politiques de controle et alertes.

Module d'analyse

Composant interne de la plateforme SentinelleIA contribuant aux fonctions de classification.

Dashboard CISO — Centre de Commande RSSI

Supervision globale, gestion du parc machines, evenements de securite, politiques de controle et alertes en temps reel.